- Регистрация

- 27 Февраль 2018

- Сообщения

- 11 354

- Лучшие ответы

- 0

- Баллы

- 1 293

Offline

Специалисты Secureworks обнаружили, что северокорейские ИТ-специалисты не только тайно устраиваются на работу в американские компании. Теперь они похищают данные из корпоративных сетей, а затем требуют у работодателей выкуп, угрожая в противном случае «слить» информацию в сеть.

Тот факт, что северокорейские ИТ-специалисты тайно устраиваются на удаленную работу в западные компании, обсуждается уже несколько лет. К примеру, летом текущего года о такой ситуации рассказывал один из пострадавших работодателей, компания KnowBe4. Тогда выяснилось, что фальшивый сотрудник использовал украденную у гражданина США личность, чтобы обойти проверки, а для создания фотографий и маскировки лица во время видеоконференций применялись ИИ-инструменты.

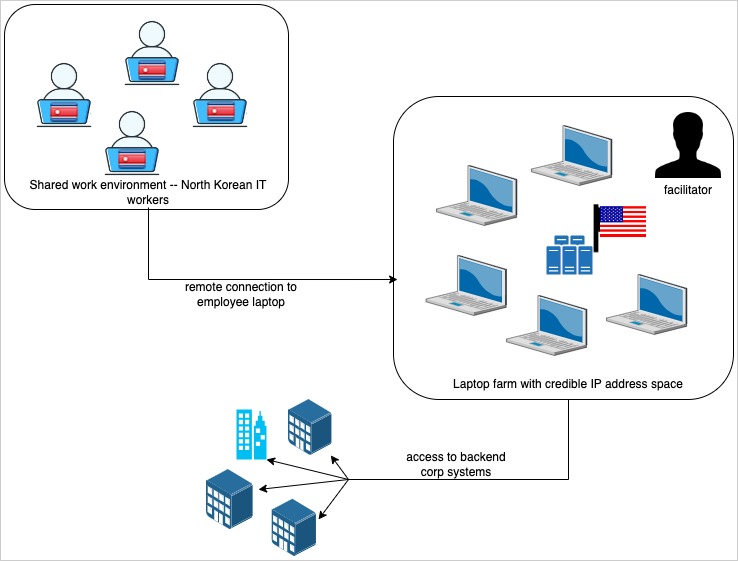

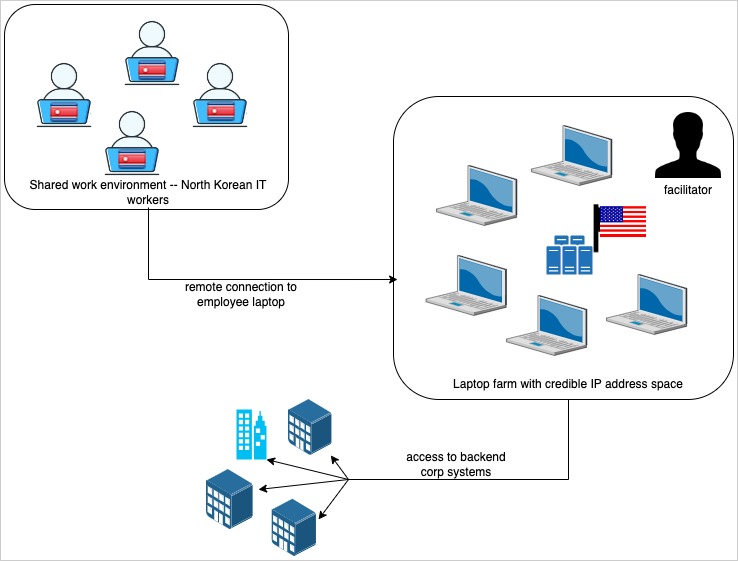

В свою очередь, американские власти борются с этим явлением, выявляя людей, которые помогают осуществлять такие операции в США, создавая «фермы» ноутбуков и выводя деньги за пределы страны.

По словам американских правоохранителей, основной целью таких операций обычно является кибершпионаж, получение привилегированного доступа для кибератак, а также фальшивые ИТ-специалисты с большими зарплатами якобы «приносят доход ядерной программе Северной Кореи».

Secureworks отслеживает группировку, которая организует и координирует фальшивых северокорейских ИТ-специалистов, под названием Nickel Tapestry, а компания Mandiant называет ее UNC5267.

Исследователи пишут, что изучили множество таких случаев и предупреждают, что теперь в схему с фальшивыми удаленными сотрудниками добавилось вымогательство. Так, по словам аналитиков, в одном из случаев пострадавшая компания получила вымогательское письмо вскоре после прекращения трудовых отношений с гражданином Северной Кореи, который имел доступ к проприетарным данным (в рамках занимаемой должности).

Инцидент произошел в середине 2024 года: у неназванной кампании похитили служебные данные почти сразу после найма внешнего подрядчика. Данные были переданы в Google Drive с помощью VDI-инфраструктуры.

Вскоре после увольнения этого подрядчика из-за неудовлетворительной работы компания начала получать вымогательские письма с адресов Outlook и Gmail, содержащие образцы похищенной информации в ZIP-архивах. Злоумышленники потребовали шестизначный выкуп в криптовалюте, а в обмен обещали не публиковать похищенные данные в открытом доступе.

Расследование Secureworks показало, что участники Nickel Tapestry применяют Astrill VPN и резидентные прокси для маскировки своего реального IP-адреса во время вредоносной активности, а для удаленного доступа к системам используется AnyDesk.

Тот факт, что северокорейские ИТ-специалисты тайно устраиваются на удаленную работу в западные компании, обсуждается уже несколько лет. К примеру, летом текущего года о такой ситуации рассказывал один из пострадавших работодателей, компания KnowBe4. Тогда выяснилось, что фальшивый сотрудник использовал украденную у гражданина США личность, чтобы обойти проверки, а для создания фотографий и маскировки лица во время видеоконференций применялись ИИ-инструменты.

В свою очередь, американские власти борются с этим явлением, выявляя людей, которые помогают осуществлять такие операции в США, создавая «фермы» ноутбуков и выводя деньги за пределы страны.

По словам американских правоохранителей, основной целью таких операций обычно является кибершпионаж, получение привилегированного доступа для кибератак, а также фальшивые ИТ-специалисты с большими зарплатами якобы «приносят доход ядерной программе Северной Кореи».

Secureworks отслеживает группировку, которая организует и координирует фальшивых северокорейских ИТ-специалистов, под названием Nickel Tapestry, а компания Mandiant называет ее UNC5267.

Исследователи пишут, что изучили множество таких случаев и предупреждают, что теперь в схему с фальшивыми удаленными сотрудниками добавилось вымогательство. Так, по словам аналитиков, в одном из случаев пострадавшая компания получила вымогательское письмо вскоре после прекращения трудовых отношений с гражданином Северной Кореи, который имел доступ к проприетарным данным (в рамках занимаемой должности).

Инцидент произошел в середине 2024 года: у неназванной кампании похитили служебные данные почти сразу после найма внешнего подрядчика. Данные были переданы в Google Drive с помощью VDI-инфраструктуры.

Вскоре после увольнения этого подрядчика из-за неудовлетворительной работы компания начала получать вымогательские письма с адресов Outlook и Gmail, содержащие образцы похищенной информации в ZIP-архивах. Злоумышленники потребовали шестизначный выкуп в криптовалюте, а в обмен обещали не публиковать похищенные данные в открытом доступе.

Расследование Secureworks показало, что участники Nickel Tapestry применяют Astrill VPN и резидентные прокси для маскировки своего реального IP-адреса во время вредоносной активности, а для удаленного доступа к системам используется AnyDesk.